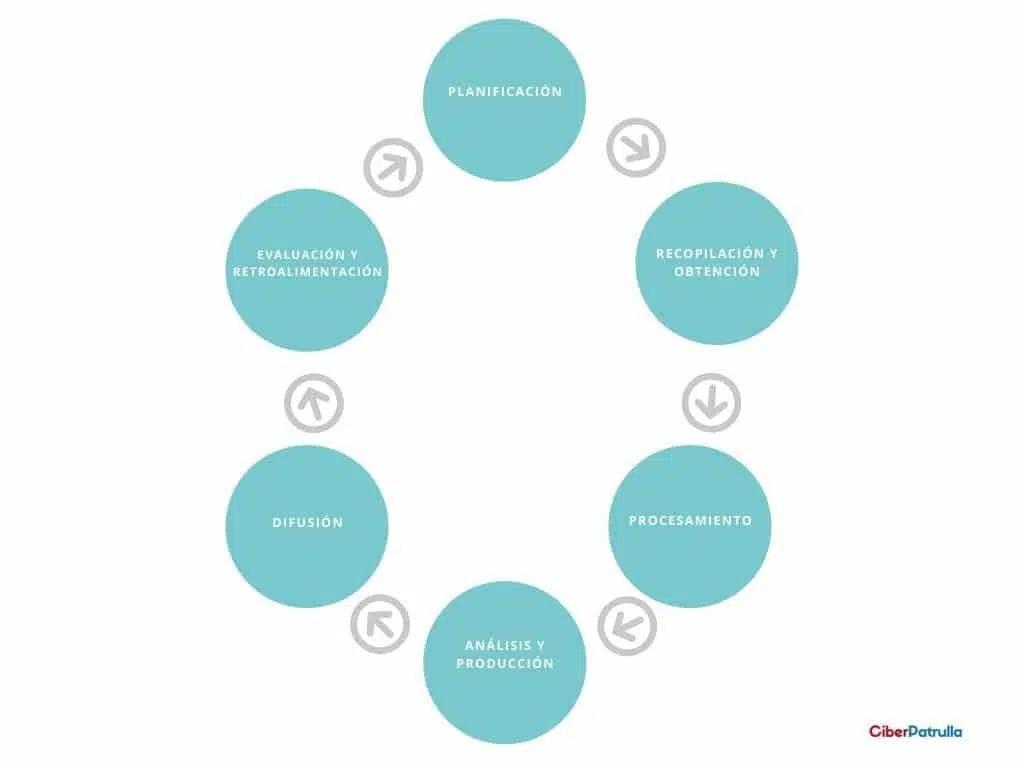

La ingeniería social es una técnica utilizada por los ciberdelincuentes para obtener información confidencial a través de la manipulación y el engaño de las personas. En el ámbito de la seguridad informática, esta técnica representa un gran desafío, ya que suele ser la puerta de entrada de la mayoría de las amenazas que acechan a los usuarios y las empresas. Para comprender cómo se lleva a cabo un ataque de ingeniería social, es importante conocer las fases por las que pasa este ciclo.

Fases de un ciberataque

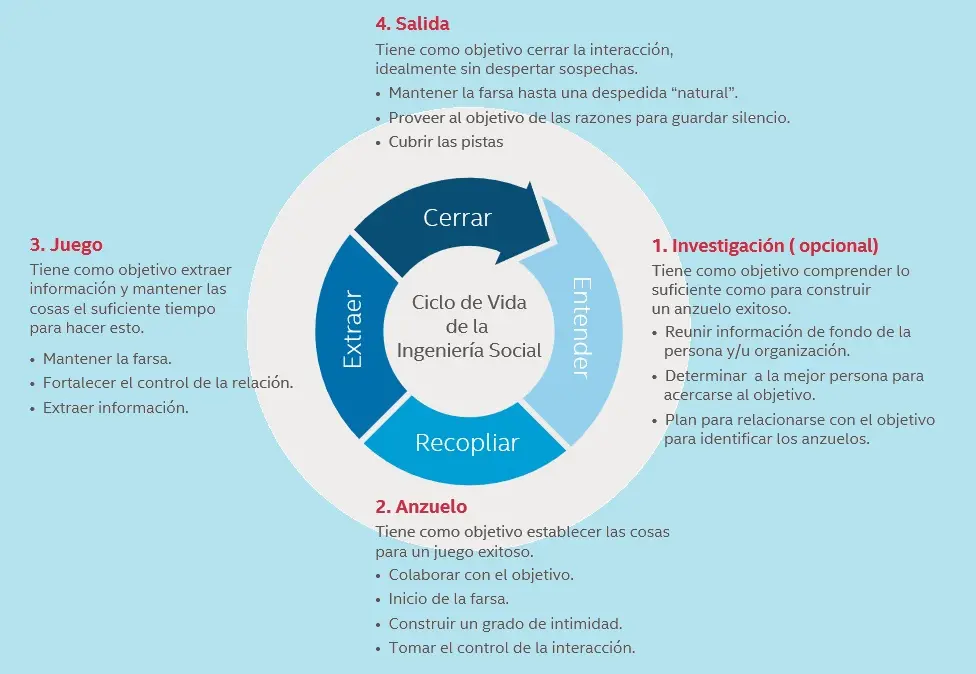

Un ataque de ingeniería social se compone de varias fases que los ciberdelincuentes utilizan para obtener información y llevar a cabo su objetivo. Estas fases son:

Recopilación de información

En esta primera fase, el ciberdelincuente recopila la máxima cantidad de información posible sobre su víctima. Esto incluye datos personales, intereses, hábitos, conexiones sociales, etc. El objetivo es tener suficiente información como para trazar un plan que permita establecer contacto con la víctima sin levantar sospechas.

Desarrollo de una relación de confianza

Una vez recopilada la información, el ciberdelincuente utiliza estos datos para desarrollar una relación de confianza con la víctima. Esto implica crear una identidad falsa, elaborar una secuencia de mensajes, contenidos e imágenes que se ajusten a los intereses de la víctima. El objetivo es ganarse la confianza de la persona para que los ataques parezcan legítimos.

Abuso de confianza

Una vez establecida la relación de confianza, el ciberdelincuente aprovecha su identidad falsa y la confianza generada para solicitar a la víctima una acción específica. Esto puede incluir el envío de credenciales, la instalación de un software malicioso, el uso de un keylogger u otro tipo de malware espía. Esta acción dará paso al siguiente paso del ataque.

Ejecución del ciberataque

En esta fase final, el ciberdelincuente, habiendo obtenido acceso a través de la confianza generada, lleva a cabo el ataque. Puede obtener información confidencial, realizar daños en los sistemas o llevar a cabo cualquier otra acción que haya planeado. Una vez completado el objetivo, el ciberdelincuente se retira rápidamente para evitar ser detectado y eliminar cualquier rastro que lo vincule al ataque.

Estas fases del ciclo de inteligencia en la ingeniería social demuestran la importancia de la concienciación de los empleados como primera línea de defensa en la protección de los sistemas y la información confidencial de las empresas. La formación del firewall humano es esencial para prevenir incidentes y minimizar el impacto de los ataques de ingeniería social.

La ingeniería social utiliza diversas técnicas orientadas al engaño y la manipulación de las personas. Algunas de las técnicas más comunes incluyen:

- Suplantación de identidad: Los ciberdelincuentes se hacen pasar por una persona o una empresa de confianza para obtener información confidencial o infectar los sistemas con malware.

- Vishing: Esta técnica se basa en realizar llamadas telefónicas en las que se suplanta la identidad de una empresa o una organización de confianza. El objetivo es obtener información personal y sensible de la víctima.

- Pretexting: Consiste en suplantar a un tercero para obtener información confidencial de una empresa o un empleado. Esta técnica requiere un mayor nivel de sofisticación, ya que implica crear una historia creíble para engañar a la víctima.

- Sexting: Esta técnica se basa en extorsionar a la víctima a cambio de no filtrar información privada. Los ciberdelincuentes pueden obtener imágenes o mensajes comprometedores de la víctima y utilizarlos como chantaje.

Estas técnicas demuestran la importancia de aplicar el sentido común y la lógica al interactuar con desconocidos o situaciones sospechosas. Es fundamental no proporcionar información confidencial a personas o entidades de dudosa reputación y asegurarse de que el canal de comunicación utilizado es seguro.

La importancia del firewall humano

El entrenamiento y la concienciación de los empleados son fundamentales para protegerse de los ataques de ingeniería social. Un equipo bien formado y alerta representa una medida de protección eficaz contra las amenazas actuales. Es esencial conocer las técnicas de engaño más comunes y saber identificarlas o mantenerse cauto ante ellas.

Mantenerse informado regularmente acerca de las amenazas vigentes y conocer los tipos de correos más comunes utilizados en la ingeniería social puede ayudar a prevenir ataques. Además, es importante implementar medidas técnicas de seguridad, como soluciones de antivirus, antimalware y cortafuegos, así como mantener todo el software actualizado.

En caso de incidente, es fundamental contar con políticas y tutorials de copias de seguridad y de continuidad del negocio para minimizar el impacto económico y empresarial. La formación del firewall humano es rentable y beneficioso para las empresas, ya que ayuda a prevenir daños y reducir los costes asociados a los incidentes de seguridad.

Cómo protegerse

Para protegerse de los ataques de ingeniería social, es importante implementar medidas técnicas y seguir buenas prácticas de seguridad. Algunas recomendaciones incluyen:

- Clasificar la información para conocer qué medidas de seguridad aplicar y asegurarse de que los empleados conocen y siguen las políticas de seguridad.

- Utilizar autenticación de doble factor para asegurar las cuentas de usuario.

- Instalar soluciones de antivirus, antimalware y cortafuegos, y mantener todo el software actualizado.

- Realizar pruebas de pentesting para simular ataques externos y detectar posibles vulnerabilidades.

- Contar con políticas y tutorials de copias de seguridad y de continuidad del negocio en caso de incidente.

El ciclo de inteligencia en la ingeniería social muestra las fases por las que atraviesa un ciberataque de este tipo. Conocer estas fases y estar alerta ante las técnicas de engaño más comunes es fundamental para protegerse de las amenazas de ingeniería social. La formación del firewall humano y la implementación de medidas técnicas de seguridad son clave para prevenir y mitigar los riesgos asociados a esta técnica de ataque.

La ingeniería social es una técnica utilizada por los ciberdelincuentes para obtener información confidencial a través de la manipulación y el engaño de las personas. Consiste en aprovechar la falta de información e ingenuidad de los usuarios para obtener acceso a sistemas y redes corporativas.

Un ciberataque de ingeniería social se compone de varias fases: recopilación de información, desarrollo de una relación de confianza, abuso de confianza y ejecución del ciberataque. Estas fases permiten al ciberdelincuente obtener acceso a sistemas y redes corporativas y llevar a cabo su objetivo.

Algunas de las técnicas más comunes utilizadas en la ingeniería social incluyen la suplantación de identidad, el vishing, el pretexting y el sexting. Estas técnicas se basan en el engaño y la manipulación de las personas para obtener información confidencial o infectar sistemas con malware.

La ingeniería social es una técnica utilizada por los ciberdelincuentes para obtener información confidencial a través de la manipulación y el engaño de las personas. Conocer las fases de un ciberataque de ingeniería social y las técnicas más comunes utilizadas en esta técnica de ataque es fundamental para protegerse de estas amenazas. La formación del firewall humano y la implementación de medidas técnicas de seguridad son clave para prevenir y mitigar los riesgos asociados a la ingeniería social.

Si quieres conocer otras notas parecidas a Ciclo de inteligencia en ingeniería social: fases y técnicas puedes visitar la categoría Inteligencia.